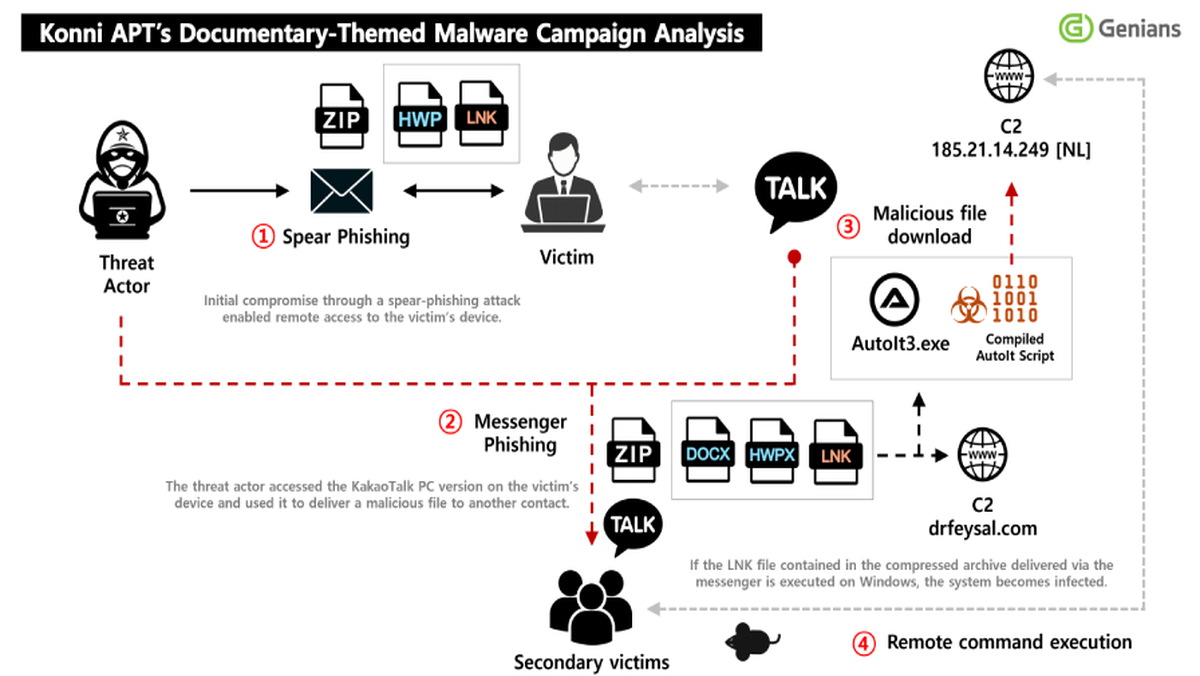

لوحظت مجموعة تهديد مدعومة من دولة كوريا الشمالية، تُتعقب تحت اسم "كوني" (Konni)، وهي تنفذ حملة تصيد احتيالي متطورة تخترق الأهداف ثم تستغل وصولها إلى تطبيق كاكاوتوك (KakaoTalk) الشهير لنشر برامج ضارة إلى جهات اتصال مختارة. وفقًا لتحليل شركة الاستخبارات التهديدية الكورية الجنوبية Genians، كان ناقل الوصول الأولي للحملة عبارة عن بريد إلكتروني تصيد احتيالي مستهدف للغاية. تم تمويه البريد الإلكتروني على أنه إشعار رسمي بتعيين المستلم كمحاضر لحقوق الإنسان في كوريا الشمالية، وهو طعم هندسة اجتماعية مصمم لحث الهدف على فتح مرفق ضار.

عند نجاح عملية التصيد، يتم خداع الضحية لتنفيذ ملف اختصار ويندوز ضار (LNK) موجود داخل أرشيف ZIP. يعمل ملف LNK هذا كأداة تنزيل، حيث يسترد حمولة مرحلة تالية من حصان الوصول عن بُعد (RAT)، تم تحديدها باسم EndRAT، من خادم خارجي. للحفاظ على الاستمرارية على النظام المصاب، ينشئ البرنامج الضار مهام مجدولة. كخطوة خداع أخيرة، يعرض للمستخدم مستند PDF طبيعيًا كطعم، مما يحجب النشاط الضار الذي يحدث في الخلفية. بمجرد إنشائه، حافظ مشغلو كوني على وجود طويل الأمد على نقطة نهاية الضحية، وسرقوا المستندات الداخلية والمعلومات الحساسة على مدى فترة طويلة.

أبرز ميزة في هذه الحملة هي آلية الانتشار الثانوية. بعد تأمين موطئ قدم، استخدم المهاجمون بنشاط تطبيق كاكاوتوك للكمبيوتر الشخصي الخاص بالضحية المخترق. أرسلوا حمولات ضارة بشكل انتقائي إلى جهات اتصال محددة داخل شبكة الضحية، مسلحين بشكل فعال الثقة المرتبطة بالحساب المخترق للإيقاع بأهداف جديدة. تمثل هذه الطريقة تطورًا خطيرًا في الهندسة الاجتماعية، حيث تحول الضحية إلى شريك غير مدرك في سلسلة الهجوم. تلاحظ Genians أن هذا ليس أول استغلال لكوني لتطبيق كاكاوتوك؛ ففي حملة نوفمبر 2025، استخدمت المجموعة بشكل مماثل جلسات الدردشة المسجلة الدخول لنشر البرامج الضارة عبر أرشيفات ZIP بينما بدأت في نفس الوقت مسح أجهزة أندرويد الخاصة بالضحايا عن بُعد باستخدام بيانات اعتماد Google المسروقة.

تؤكد هذه الهجمة متعددة المراحل على الاستمرارية المتقدمة والأمن التشغيلي لمجموعات الوصول المتقدم التابعة لكوريا الشمالية. من خلال العيش على الأرض - باستخدام تطبيقات شرعية موثوقة مثل كاكاوتوك للتوزيع - يخفضون بشكل كبير معدلات الكشف ويزيدون من نجاح هندستهم الاجتماعية. يجمع هذا الهجوم بين سرقة المستندات لجمع المعلومات الاستخباراتية واستخدام الحسابات المخترقة للحركة الجانبية، مما يسلط الضوء على استراتيجية ذات غرض مزدوج تهدف إلى التجسس واختراق الشبكة بشكل أعمق. يجب على المنظمات، وخاصة تلك التي لها مصالح في شبه الجزيرة الكورية أو في مجالات حقوق الإنسان، تعزيز الدفاعات ضد التصيد الاحتيالي المستهدف للغاية ومراقبة الاتصالات الصادرة غير الطبيعية من تطبيقات المراسلة المؤسسية.