انتبه.. بحثك عن "فِي بِي إن" قد يكلفك كل بياناتك السرية!

في هجوم خبيث جديد، يحوّل القراصنة نوايا المستخدمين الحسنة إلى كابوس أمني. فبدلاً من العثور على برنامج آمن للاتصال بشبكة العمل، ينتهي الأمر بالضحية إلى تنزيل برمجيات خبيثة تسرق بيانات الاعتماد مباشرة. العملية تعتمد على تسميم محركات البحث، حيث يظهر للمستخدم موقع وهمي يحمل شعارات ماركات مشهورة ووصفاً مقنعاً، لكن زر "التنزيل" فيه يقود إلى فخ مميت.

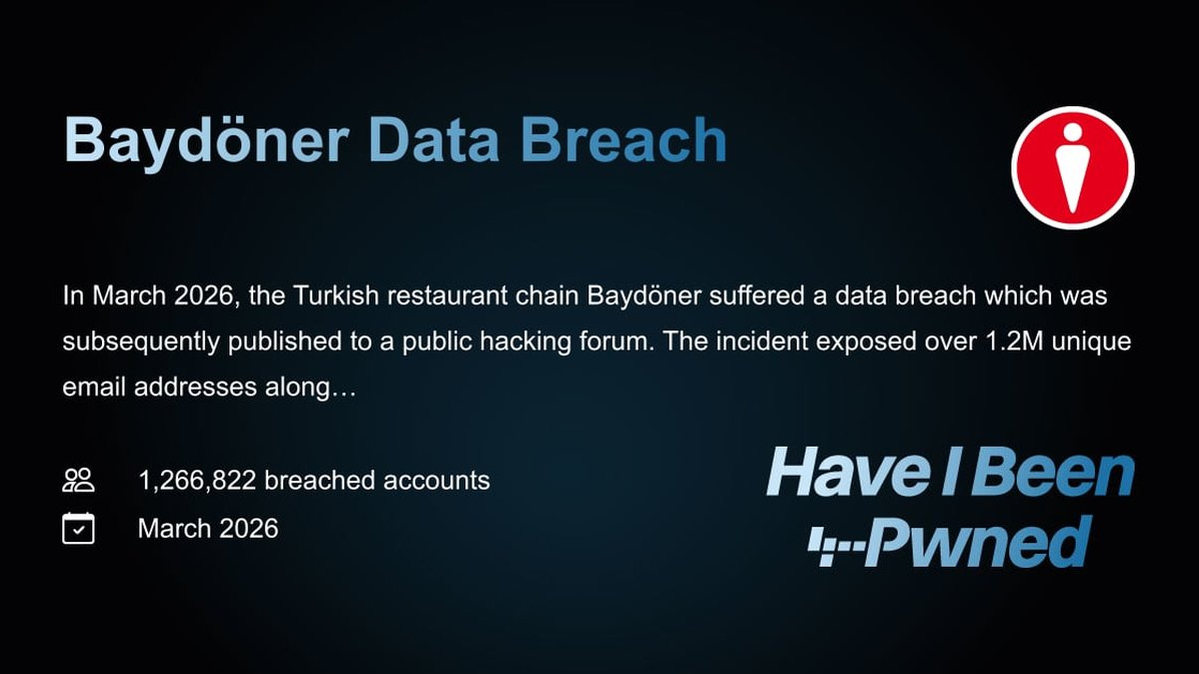

يتم تحويل المستخدم بهدوء إلى منصة "جيت هاب" الموثوقة لتنزيل ملف ZIP يحتوي على مثبت مصاب. الملف موقع بشهادة رقمية مسروقة، مما يضفي عليه مظهراً شرعياً. خلال عملية التثبيت العادية، يتم تحميل مكتبات DLL خبيثة جانبية، أهمها "dwmapi.dll" التي تعمل كحامل لسرقة المعلومات. هذه المكتبة تشغل برنامجاً خبيثاً من نوع "هايراكس" المسيطر، لتبدأ عملية جمع كل كلمات المرور وجلسات المتصفح والبيانات الحساسة فور انتهاء التثبيت.

يؤكد خبراء الأمن السيبراني أن هذه الحملة تمثل تصعيداً خطيراً في أساليب التصيّد. "المهاجمون لم يستغلوا ثغرة تقنية فحسب، بل استغلوا ثقة الإنسان في محركات البحث والشعارات المعروفة وحتى في الشهادات الرقمية"، كما صرح مصدر أمني رفيع. وأضاف: "الخطر الأكبر هو أن البرنامج يعمل بشكل طبيعي كعميل VPN، مما يطيل فترة سرقة البيانات دون اكتشافها".

هذا الهجوم ليس مجرد تهديد فردي؛ فهو يستهدف بشكل مباشر أمن المؤسسات. تسريب بيانات اعتماد الموظفين قد يعني اختراقاً كاملاً للشبكة الداخلية، وتعريض بيانات العملاء وأسرار الشركة للخطر. في عصر العمل عن بُعد، أصبحت هذه الثغرة بوابة خلفية للمهاجمين نحو أهم الأصول الرقمية.

نتوقع انتشاراً سريعاً لهذا النمط من الهجمات، حيث يدمج المهاجمون بين تسميم محركات البحث، واستغلال منصات موثوقة مثل "جيت هاب"، وتوقيع البرمجيات الخبيثة بشهادات مسروقة. قد يشهد المستقبل هجمات مماثلة تستهدف برمجيات أمنية أخرى أو حتى أدوات أمن البلوكشين والمحافظ الرقمية تحت ستار الحماية.

الدرس واضح: الثقة العمياء في أول نتيجة بحث هي أخطر ثغرة أمنية على الإطلاق.