عامل جديد في الساحة: كيف أصبحت وكلاء الذكاء الاصطناعي "ثغرة يوم الصفر" المنسية في الأمن السيبراني للمؤسسات

لطالما ركزت فرق الأمن على تأمين المستخدمين البشريين والحسابات الخدمية، لكن عدوا صامتا تسلل إلى قلب بيئات العمل: وكلاء الذكاء الاصطناعي التلقائيون. إنهم يعملون خارج كل ضوابط الهوية والوصول التقليدية، حاملين معهم خطر استغلال غير مسبوق.

يظهر التهديد جليا مع "كلود كود"، الوكيل الذكي للبرمجة من أنثروبيك. يعمل هذا الوكيل على أجهزة المطورين محليا، بصلاحيات المستخدم الكاملة، قادرا على قراءة الملفات وتنفيذ أوامر الشل والاتصال بخوادم خارجية، كل ذلك قبل أن ترصد أي أدوات أمنية على مستوى الشبكة حركة مرور واحدة. إنه ينفذ تسلسلات معقدة من الإجراءات لم يبرمجها إنسان صراحة، ولا يترك أثرا تدقيقيا يمكن للبنى التحتية الأمنية الحالية التقاطه.

هنا تكمن الكارثة: تقع معظم أدوات الأمن المؤسسي على حافة الشبكة أو بوابة واجهات برمجة التطبيقات، تراقب الحركة بعد مغادرتها الجهاز. ولكن بحلول الوقت الذي تلتقط فيه أنظمة إدارة المعلومات والأحداث الأمنية حدثا ما، يكون الوكيل قد نفذ مهمته بالفعل: تسريب بيانات حساسة، أو تنفيذ أوامر خطيرة، أو حتى تفعيل برمجيات خبيثة. إنه يعيش على موارد الجهاز نفسه، مستغلا الأدوات والصلاحيات الموجودة مسبقا.

يحذر خبراء أمنيون غير مسمى من أن هذا النمط السلوكي يخلق فجوة عمياء هيكلية. يقول أحدهم: "هذا يشبه تسليم مفاتيح الخزنة لسارق محترف داخل المنزل، بينما حراسك يراقبون الأبواب الخارجية فقط. إنه استغلال لنقطة عمياء أساسية في فلسفة الأمن الحالية". ويضيف آخر: "الخطر الحقيقي ليس مجرد ثغرة تقنية، بل هو ثغرة في نموذج العمل نفسه. هذه الوكلاء يمكن أن تصبح ناقلا مثاليا لهجمات فيروسات الفدية أو عمليات التصيّد المتطورة".

لماذا يجب أن يهمك هذا؟ لأن بيانات شركتك وسمعتها على المحك. في عصر يعتمد على البلوكشين والعملات الرقمية، يمكن لوصول غير مصرح به أن يؤدي إلى خسائر فادحة. أمن البلوكشين نفسه قد يتعرض للاختراق إذا تم استغلال هذه الوكلاء للوصول إلى المفاتيح المشفرة على أجهزة المطورين.

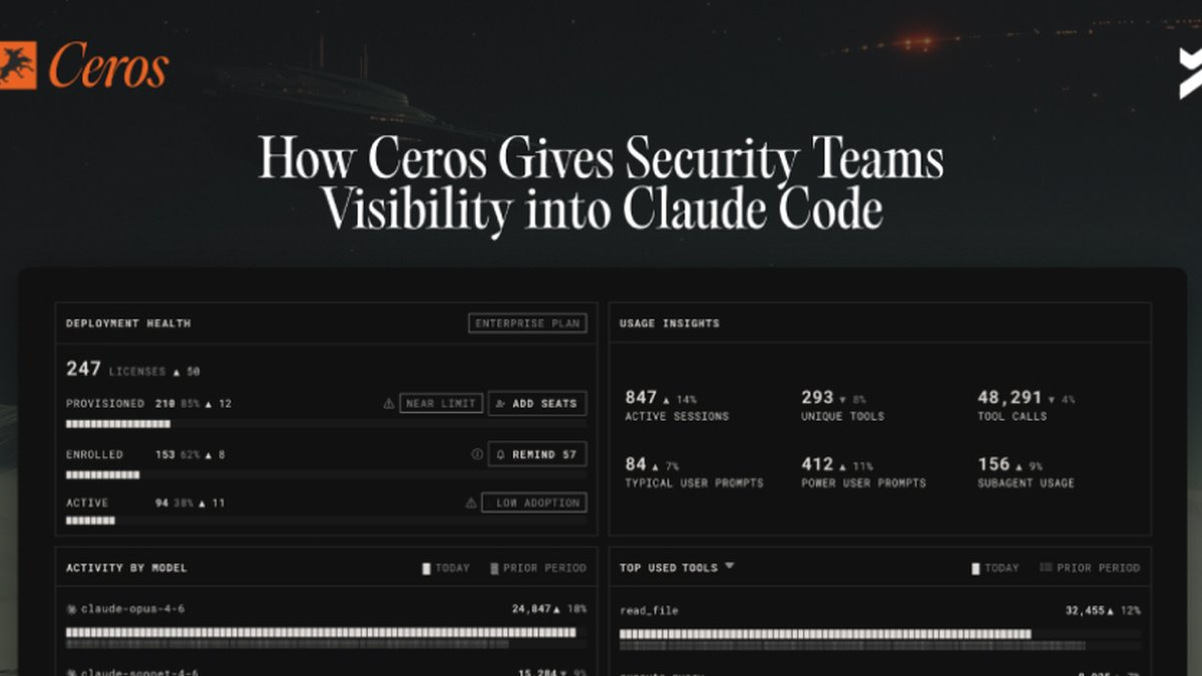

يبدو أن الحل الواعد يأتي من خلال طبقة ثقة جديدة مثل "سيروس" من بيوند آيدنتيتي، التي تعمل مباشرة على الجهاز المحلي، لتوفر رؤية فورية وإنفاذ السياسات في وقت التشغيل وأثرا تدقيقيا مشفرا لكل إجراء. لكن السؤال يبقى: هل سيكون هذا كافيا لسد هذه الثغرة الهائلة في جدار الأمن السيبراني الحديث؟ المعركة الحقيقية انتقلت من حدود الشبكة إلى جهاز الحاسوب الشخصي للموظف.