تصاعد هجوم متطور على سلسلة التوريد يستهدف ماسح الثغرات الأمنية مفتوح المصدر الشهير Trivy إلى حملة واسعة النطاق، حيث تم اختراق ما لا يقل عن 47 حزمة npm بدودة ذاتية الانتشار جديدة تحمل اسم CanisterWorm. كشف باحثو الأمن في شركة Aikido Security، بقيادة تشارلي إريكسن، أن الجهات الفاعلة الخبيثة، التي يُشتبه في أنها مجموعة TeamPCP الإجرامية الإلكترونية المتخصصة في السحابة، تستغل بيانات اعتماد مخترقة لدفع تحديثات ضارة. تمثل هذه الحملة تطوراً كبيراً في منهجية الهجوم، حيث أنها تُسجل أول حالة موثقة لبرنامج ضار يستخدم وعاء ICP (بروتوكول إنترنت الكمبيوتر) – وهو عقد ذكي مقاوم للتلاعب على بلوكشين إنترنت الكمبيوتر – كحلّال لموقع تسليم الأوامر والتحكم اللامركزي والمقاوم للإزالة.

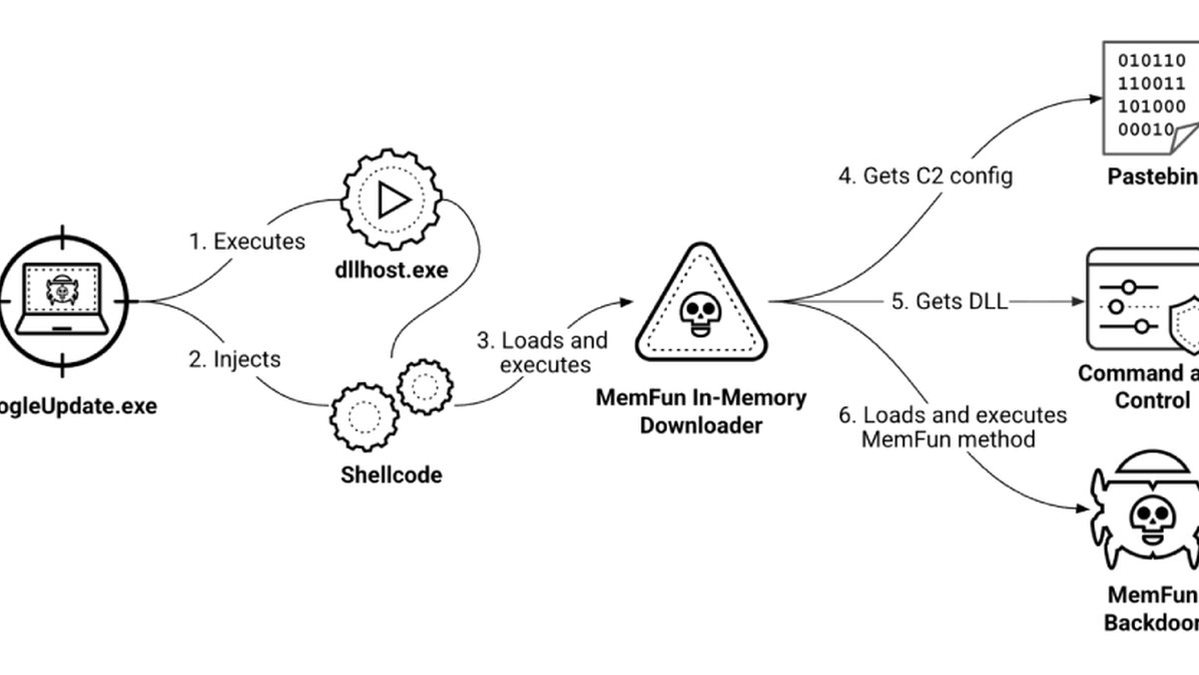

تبدأ سلسلة العدوى عندما يقوم المستخدم بتثبيت إحدى حزم npm المخترقة، مثل الإصدارات الضارة من `trivy` أو `trivy-action` أو `setup-trivy`. تحتوي هذه الحزم على نص برمجي postinstall ينفذ مُحَملاً تلقائياً بعد التثبيت. يقوم هذا المحمّل بنشر بوابة خلفية (backdoor) مبنية على لغة Python، وهي المكون الأساسي لدودة CanisterWorm. تتمثل الوظيفة الأساسية للبوابة الخلفية في الاتصال بوعاء ICP كل 50 دقيقة، باستخدام وكيل مستخدم متصفح مزيف لاسترداد عنوان URL نصي عادي. يشير هذا العنوان إلى الحمولة المرحلية التالية، والتي يتم تنزيلها وتنفيذها بعد ذلك على المضيف المصاب. تجعل الطبيعة اللامركزية للوعاء القائم على البلوكشين بنية أوامر التحكم والتحكم (C2) مقاومة بشكل استثنائي لجهود الإزالة التقليدية، حيث يمكن للوحدة المتحكمة تحديث عنوان URL الهدف ديناميكياً دون تعديل البرنامج الضار المزروع.

لضمان الاستمرارية، تنشئ الدودة نفسها كخدمة مستخدم systemd، متنكرة بذكاء على أنها أدوات PostgreSQL تحت اسم "pgmon". تم تكوين هذه الخدمة بتوجيه "Restart=always"، مما يتسبب في إعادة تشغيلها تلقائياً بعد تأخير مدته 5 ثوانٍ في حالة إنهائها لأي سبب. تتيح هذه الآلية للبوابة الخلفية الحفاظ على موطئ قدم في الأنظمة المخترقة، والاتصال باستمرار بالوعاء للحصول على تعليمات أو حمولات جديدة. توفر القدرة على دفع ثنائيات جديدة إلى جميع المضيفين المصابين في وقت واحد، دون تفاعل مباشر مع الغرسات الضارة، للمهاجمين آلية تحديث قوية وخفيّة.

تداعيات هذا الهجوم خطيرة على مجتمعات تطوير البرمجيات وعمليات DevOps. يُستخدم Trivy على نطاق واسع لفحص الحاويات والتبعيات بحثاً عن الثغرات الأمنية، مما يجعل اختراقه قضية ثقة حرجة. يُحث المطورون والمنظمات على التحقق فوراً من سلامة تثبيتات Trivy الخاصة بهم والتبعيات ذات الصلة في npm، والتحقق من وجود إصدارات غير مصرح بها. علاقة على ذلك، يسلط هذا الحادث الضوء على اتجاه متزايد للمهاجمين لإساءة استخدام التقنيات اللامركزية مثل البلوكشين لإنشاء بنية تحتية هجومية قوية ومقاومة للإزالة. يجب على المدافعين الآن مراعاة مراقبة حركة مرور الشبكة غير العادية إلى شبكات البلوكشين وفحص خطافات postinstall في تبعيات المصادر المفتوحة بدقة أكثر من أي وقت مضى.