КИБЕРЧЕРВЬ "GLASSWORM" ЭВОЛЮЦИОНИРОВАЛ: ВРЕДОНОСНОЕ ПО ТЕПЕРЬ ПРЯЧЕТСЯ ВНУТРИ БИБЛИОТЕК

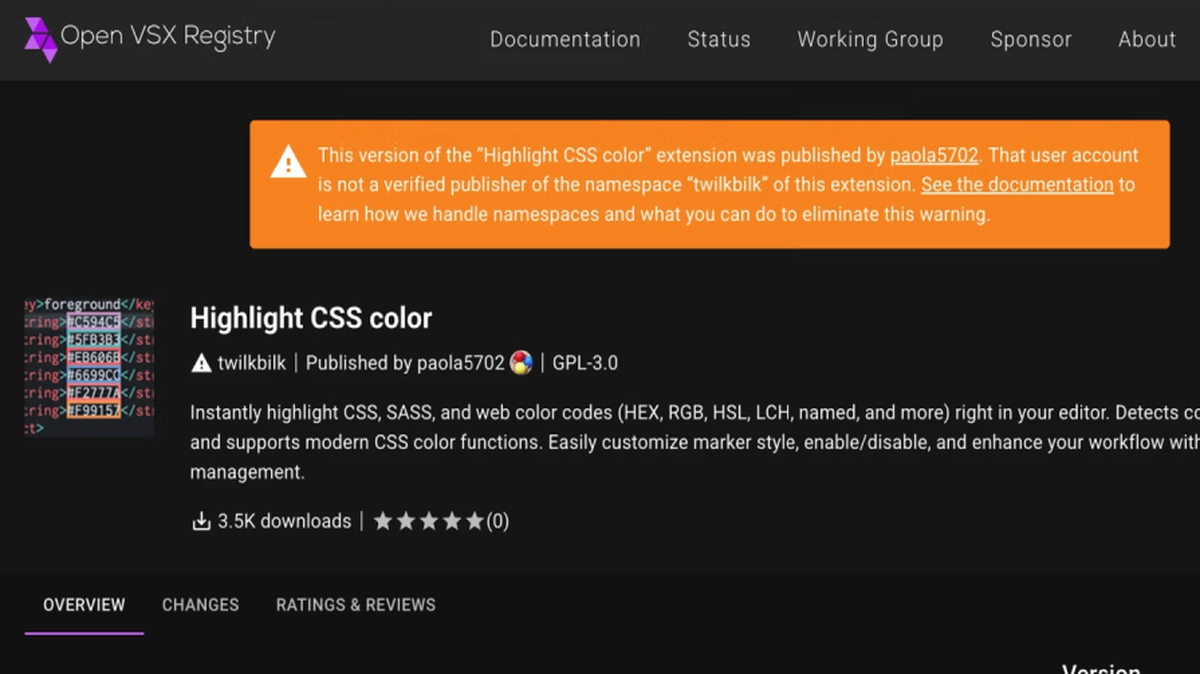

Тихая, но смертоносная эволюция угрозы потрясает основы кибербезопасности. Исследователи вскрыли десятки новых вредоносных расширений GlassWorm, которые кардинально изменили тактику. Вместо прямых атак, червь теперь внедряется через зависимости — сторонние библиотеки и компоненты ПО, которые разработчики доверчиво подключают к своим проектам. Это не просто обновление, это смена парадигмы.

Зловред маскируется под легитимный код, что делает его почти невидимым для традиционных средств защиты. Фактически, злоумышленники нашли способ массово отравлять сам процесс разработки. Уязвимость здесь не в коде, а в доверии к экосистеме открытых ресурсов. Один зараженный пакет может привести к катастрофической утечке данных тысяч компаний.

"Это новый уровень изощренности, — заявил наш источник в крупной компании по расследованию кибератак. — Они используют цепочки поставок ПО как троянского коня. Стандартные сигнатуры это не ловят. Угроза превратилась из очевидного взлома в тихое заражение фундамента".

Каждому, кто использует внешние библиотеки, а это практически вся индустрия, стоит бить тревогу. Под угрозой не только персональные данные, но и целостность систем. Если даже крипто-проекты, где безопасность блокчейна является догмой, могут пострадать от зараженной зависимости, то что говорить об обычном бизнесе? Это делает фишинг для разработчиков и эксплуатацию 0-day уязвимостей в стороннем коде главными векторами года.

Ожидайте волну целенаправленных атак через цепочки поставок, где конечной целью станет не шумный ransomware, а долгое, незаметное шпионское засилье. Эпоха слепого доверия к стороннему коду закончилась.

Проверяйте каждую зависимость. Ваш самый надежный пакет может оказаться трояном.